Ochrana PS3 v troskách

Poslední bašta protipirátského odboje dobyta.

Trvalo to docela dlouho, ale nyní už ani poslední výspa boje proti pirátům, zdánlivě neprolomitelná ochrana PS3, nevydržela a byla dobyta. Navíc je její systém díky úspěšné činnosti hackerů zcela otevřený a zranitelný, takže tito mají aktuálně dokonce stejně otevřená vrátka jako vlastní výrobce konzole. Tím mohou libovolně spouštět jakýkoli kód při stejných právech, jaké doposud měl pouze mateřský koncern Sony.

Takzvaný "Fail0verflow" tým, partička hackerů, která již dříve zpřístupnila zařízení jako Nintendo Wii pro běh homebrew aplikací (neautorizované programy třetích stran), nyní opět na scénu vrací Linux. Ano, i když Sony dříve raději PS3 funkci OtherOS vymazala z firmware, Linux se do konzole znovu vrací - nahrávají jej tam hackeři.

Vystoupení grupy Fail0verflow na nedávné konferenci 27th Chaos Communication Conference (27c3) by se mohlo zdát poněkud v rozporu s realitou. PlayStation 3 byla uvedena na trh v NTSC teritoriích v listopadu 2006, ale první úspěšnější pokusy o zpirátění proběhly až v minulém létě s uvolněním PSJailbreaku.

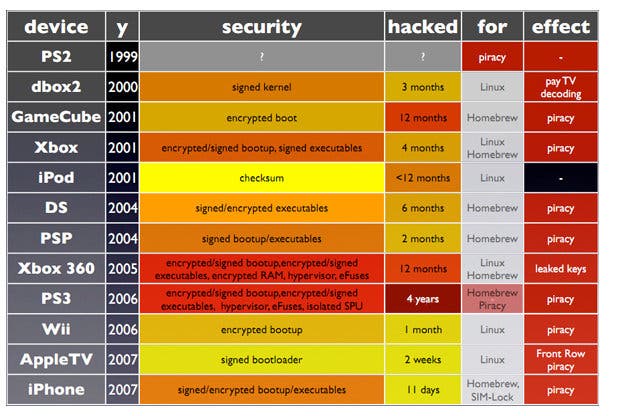

Cell Broadband Engine od IBM, který PS3 obsahuje, byl vždy chválen pro jeho skvělé bezpečnostní prvky, kdy jsou hlavní šifrovací klíče implementovány přímo do úrovně CPU, takže nejsou dostupné přes tradiční čtení RAM paměti. Každopádně jedno se musí uznat. I díky tomu protipirátská ochrana PS3 vydržela bez prolomení mnohem déle (několik let), než na Wii a Xboxu 360, kde se vesele pirátí už dlouhá léta jak o závod.

Fail0verflow tvrdí, že hlavní a jedinou motivací hackerů je v prvé řadě chod jejich vlastních kódů na příslušném hardware, což jim prý PS3 umožnila hned od začátku. Nicméně, když se objevila Slim verze PS3 již bez Linuxu a tento alternativní OS byl zrušen i ze starších verzí konzole, byli v tuto chvíli hackeři ještě více motivováni k rozlousknutí celého bezpečnostního systému PS3. Jinými slovy povinné zrušení funkce OtherOS z PS3 skrze update firmware byla velká voda na mlýn celé hackerské komunitě.

Tým ovšem prezentoval, že pirátství není jejich hlavním motivem, když je to jen následný efekt jejich hacků. A že PS3 zůstala nevenek zabezpečená tak dlouho proto, že hackeři prostě jen nechtěli zveřejňovat své úspěchy veřejně, když jim částečné prolomení ochrany již stačilo pro spuštění jejich kódů. Tedy tvrdí, že PS3 byla hacknuta již dříve, pouze se to veřejně nešířilo, protože k tomu hackeři neměli důvod.

Během své 45-minutové prezentace na uzavřené konferenci hackeři odkryli některé své metody, kdy poukázali na fakt, že sofistikovaná ochrana na úrovni CPU v PS3, se pro zabránění spuštění cizích kódů nakonec stejně minula účinkem. Její vývoj byl totiž velice drahý.

Podle Fail0verflow týmu PS3 architektura umožňuje bezproblémové spuštění nepodepsaných kódů pouze s minimálním úsilím daným zkušeností hackera – což dokazuje, že pro spuštění pirátských her postačil již dřívější PSJailbreak, když při tom nejsložitější tzv. Hypervisor systému ochrany na úrovni CPU nemusel být vůbec rozebrán.

Podle týmu se totiž zřejmě nadále funkční Hypervisor ochrana na úrovni CPU nechá prostě obejít a může být i při spuštění cizího kódu nadále v provozu. Kód si totiž počká na kontrolu při svém spuštění, aby se při ní vymazal a sám znovu spustil po skončení bezpečnostní procedury, kdy může nadále běžet už naprosto normálně.

Nicméně tým Fail0verflow vypracoval svoji vlastní metodiku velmi pokročilého hackingu. Oni totiž vytvořili techniku, která dokáže nyní spustit neautorizovaný kód, tedy i pirátské hry, na úplně jakémkoli modelu a verzi PS3. Každý spouštěcí soubor PS3 je zašifrovaný nebo podepsaný speciálními kódy, které (teoreticky) znají pouze v Sony. Podle bezpečnostní skupiny, pracující na ochraně PS3, mělo být třeba stovek let pro rozluštění těchto kódů.

Jenže v rozporu s matematickou teorií, Fail0verflow nyní podle své prezentace rozluštili a drží všechny šifrovací klíče, které PS3 používá! Oni si vytvořili vlastní DLC balíčky, které spouštějí na jakékoli PlayStation 3 stejně, jako by to byly oficiální herní DLC, a dokonce si vytvářejí a spouští i upravený custom firmware. Tedy to samé, co již léta funguje na PSP, kde byla konzole také rozlousknuta skrze upravené firmwary, které se nahrávají do paměti místo oficiálního. Jejich deklarovaným cílem je produkovat vlastní firmware, jenž bude používat linuxového jádra na jakékoli PS3. Vlastní firmware by přitom neměl být problém vytvořit ani pro méně zkušené hackery.

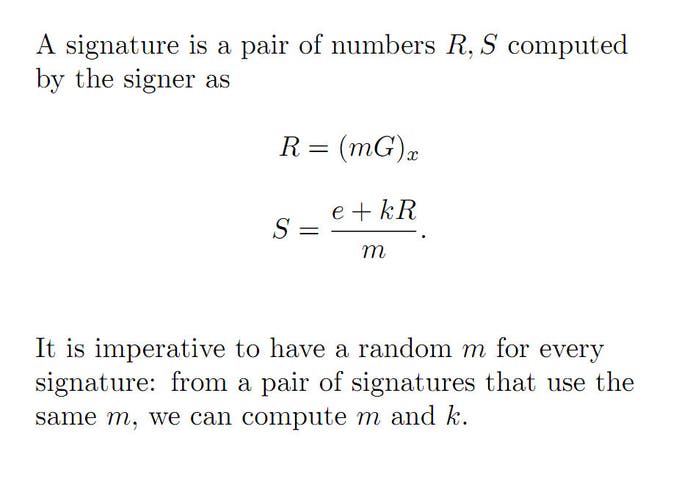

Takže jak to, že grupa rozluštila špičkové šifrovací klíče tak rychle? Při vytváření kryptovaných souborů je důležitým prvkem používání náhodných čísel. Šifrovací schéma PS3 ke své škodě používá pouze jediné náhodné číslo, které se navíc nikdy nemění v rámci jednoho souboru, jenž chrání. Přitom mnohem bezpečnější varianta spočívá v generování vždy jiného náhodného čísla pro každé nové podepsání toho samého souboru. Hackerům tak stačily pouze dva zfalšované podpisy, aby matematicky rekonstruovali šifrovací klíč, který je stále stejný. Což možná zní jednoduše, ale vyžadovalo to jistou znalost matematických rovnic:

Sony ovšem používá takových klíčů několik – jiný klíč je pro hry, firmware, a pro vlastní šifrovací algoritmus na úrovni SPU. Jenže všechny tyto klíče jsou kryptovány vždy tím samým náhodným číslem, což znamená, že všechny lze poměrně jednoduše zjistit. V jádru věci mají nyní hackeři úplně stejná práva, jako samotná Sony. Mohou si z konzolí dělat úplně cokoliv, ta je nyní (zatím) již naprosto bezbranná, podobně jako ostatní konkurenti od Nintenda DS až po Xbox 360.

To je monumentální chyba na straně výrobce konzole, která velice negativně ovlivní další budoucnost PlayStation 3. Ani Xbox 360 nebo Wii nebyly zatím takto plně a zcela svlečeny. Resp. by to jistě také šlo, ale nikdo z hackerů to spíše nepovažoval za nutné zveřejňovat. Jenže úplný softwarový hack PS3, který je navíc kompatibilní zcela se všemi modely konzole (což také není u konkurence pravidlem) je velká hrozba a může se šířit doslova jako lavina.